ATM-urile continuă să fie ținte generatoare de profit pentru infractori. Dacă unii se bazează pe metode distrugere la nivel fizic, precum utilizarea unor instrumente de metal ascuțite, alții aleg infectarea cu malware, care le permite să manipuleze ATM-urile din interior. Deși se cunosc de mai mulți ani instrumente malware pentru atacarea ATM-urilor, ultimele descoperiri arată că dezvoltatorii de malware investesc din ce în ce mai multe resurse ca să facă ”produsele” lor disponibile pentru infractorii care nu sunt foarte familiarizați cu domeniul informaticii.

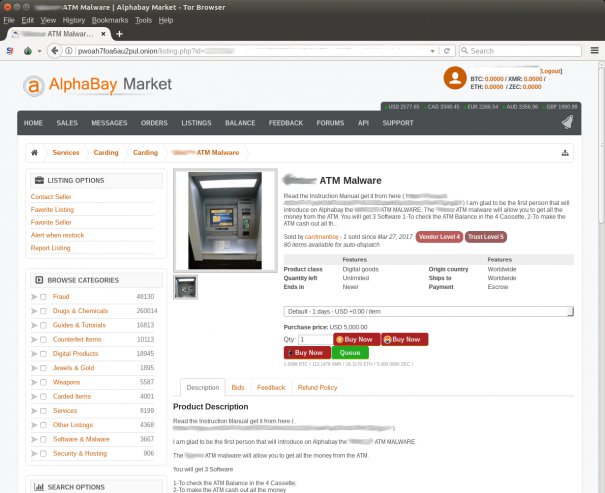

La începutul anului, un partener Kaspersky Lab a furnizat unui cercetător de-al nostru o mostră de malware necunoscută anterior, făcută, probabil, pentru a infecta PC-urile care funcționează în interiorul ATM-urilor. Cercetătorii au fost curioși să vadă dacă acest malware sau ceva similar era disponibil la vânzare pe forumuri underground. Astfel, au descoperit pe DarkNet (AlphaBay) o reclamă care făcea referire la un fragment din malware-ul ATM și au aflat că mostra inițială aparținea unui întreg kit malware, creat pentru a jefui ATM-urile. O postare publică a vânzătorului de malware, descoperită de cercetători, conține nu doar descrierea malware-ului și instrucțiuni referitoare la modul în care poate fi obținut, ci și un ghid pas cu pas despre cum se poate folosi kit-ul malware în atacuri, cu instrucțiuni și tutoriale video.

Conform cercetării, setul de instrumente malware constă în trei elemente:

• Software-ul Cutlet Maker, care servește ca modul principal, responsabil de comunicarea cu partea ATM-ului în care sunt păstrați banii.

• Programul c0decalc, creat pentru a genera o parolă care să lanseze aplicația Cutlet Maker și să o protejeze împotriva utilizării neautorizate.

• Aplicația Stimulator, care economisește timpul infractorilor prin identificarea situației curente a casetelor de numerar din ATM. Prin instalarea acestei aplicații, un intrus primește informații exacte despre tipul de monedă, valoarea și numărul bancnotelor din fiecare casetă. Astfel, poate să aleagă direct bancnotele de cea mai mare valoare, în loc să încerce la întâmplare.

Mai întâi, infractorii trebuie să obțină acces direct în interiorul ATM-ului, ca să ajungă la portul USB, folosit pentru a încărca malware-ul. Dacă operațiunea are succes, introduc un dispozitiv USB care stochează setul de instrumente malware. Apoi, infractorii instalează Cutlet Maker. Acesta este protejat cu parolă, așa că folosesc programul c0decalc, instalat pe un alt dispozitiv (laptop sau tabletă). Aceasta este un fel de protecție de tip “drepturi de autor”, instalată de creatorii Cutlet Maker, pentru a împiedica alți infractori să îl folosească gratuit. După ce este generat codul, infractorii îl introduc în interfața Cutler Maker pentru a genera procesul de retragere a banilor.

Cutlet Maker a fost la vânzare din 27 martie 2017, dar, după cum au descoperit cercetătorii, cea mai veche mostră a apărut pe radarele comunității de securitate cibernetică în iunie 2016. La momentul respectiv, a fost trimis către un serviciu multi-scanner public din Ucraina, dar mai târziu a fost prezent și în alte țări. Nu este clar dacă malware-ul a fost deja folosit în atacuri reale. Însă instrucțiunile care au însoțit kit-ul malware conțineau materiale video care erau prezentate de autorii lor drept dovezi din viața reală a eficienței malware-ului.

Nu se știe cine este în spatele acestui malware. Referitor la potențialii vânzători ai setului, limba , gramatica și greșelile stilistice indică faptul că aceștia nu sunt vorbitori nativi de limba engleză.

”Cutlet Maker nu necesită aproape deloc cunoștințe avansate sau competențe de informatică la nivel profesionist, din partea infractorilor, ceea ce transformă atacarea ATM-urilor dintr-o operațiune cibernetică ofensivă sofisticată într-un un mod ilegal de a câștiga bani, disponibil practic oricui are câteva mii de dolari pentru a cumpăra malware-ul”, spune Konstantin Zykov, Security Researcher la Kaspersky Lab. “Acest lucru ar putea deveni o amenințare periculoasă pentru organizațiile financiare. Și mai îngrijorător este faptul că, în timp ce operează, Cutlet Maker interacționează cu partea software și hardware a ATM-urilor, fără să întâmpine aproape niciun obstacol de securitate. Acest lucru ar trebui să se schimbe, pentru a întări defensiva ATM-urilor.”

Pentru protejarea ATM-urilor de atacuri realizate cu instrumente malware precum Cutlet Maker și o mai bună securitate fizică a ATM-urilor, specialiștii Kaspersky Lab le recomandă echipelor de securitate ale organizațiilor financiare:

• Să implementeze politici stricte default-deny pentru a împiedica orice software neautorizat să ruleze pe ATM.

• Să permită mecanismelor de control ale dispozitivului să restricționeze conectarea oricăror dispozitive neautorizate la ATM.

• Să folosească o soluție de securitate personalizată pentru a proteja ATM-urile de malware-ul Cutlet Maker.

Pentru o mai bună protecție a ATM-urilor, Kaspersky Lab recomandă, de asemenea, folosirea unei soluții de securitate potrivite, precum Kaspersky Embedded Systems Security. Produsele Kaspersky Lab detectează și blochează malware-ul Cutlet Maker.